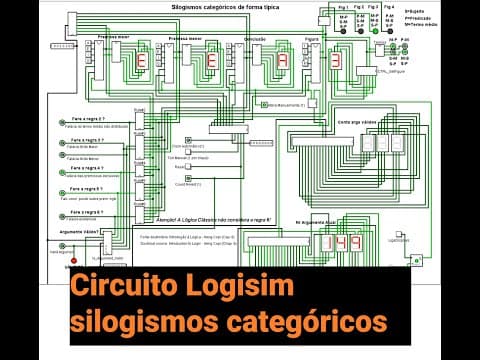

Circuito #Logisim Silogismos Categóricos Forma Típica

Publicado em: 2024-11-26T02:47:21Z

Apresentamos nosso circuito lógico, projetado no aplicativo Logisim, que explora de forma interativa os 256 modos de silogismos categóricos, de forma típica, da lógica clássica e moderna. Este circuito teve por base doutrinária o capítulo VI do livro Introdução à Lógica, de Irving M. Copi, uma referência essencial para o estudo da lógica formal. Aqui, vamos demonstrar não apenas os modos, mas também apresentar a validação de cada um deles com base nas regras rigorosamente definidas por Copi. O circuito conta com um sistema dual de operação. No ciclo automático, os 256 modos são apresentados em sequência, com suas identificações exibidas em displays de 7 segmentos. No modo manual, por outro lado, o usuário pode digitar qualquer modo diretamente para análise imediata. Já no modo manual, o usuário pode inserir qualquer combinação de letras que represente um modo. Por exemplo, ao digitar "EAE-1", o circuito realiza todas as validações e, nesse caso, indica que é válido. Caso se...